Introducción:

Hola a todos, ha pasado un tiempo desde mi última publicación, pero he vuelto, quiero contarles una breve historia sobre el programa de recompensas de errores de Slack y por qué siempre debes verificar las técnicas básicas de seguridad porque te sorprenderás, algunas veces funcionan.

Este articulo apareció primero en el libro Bug Bounty en Español

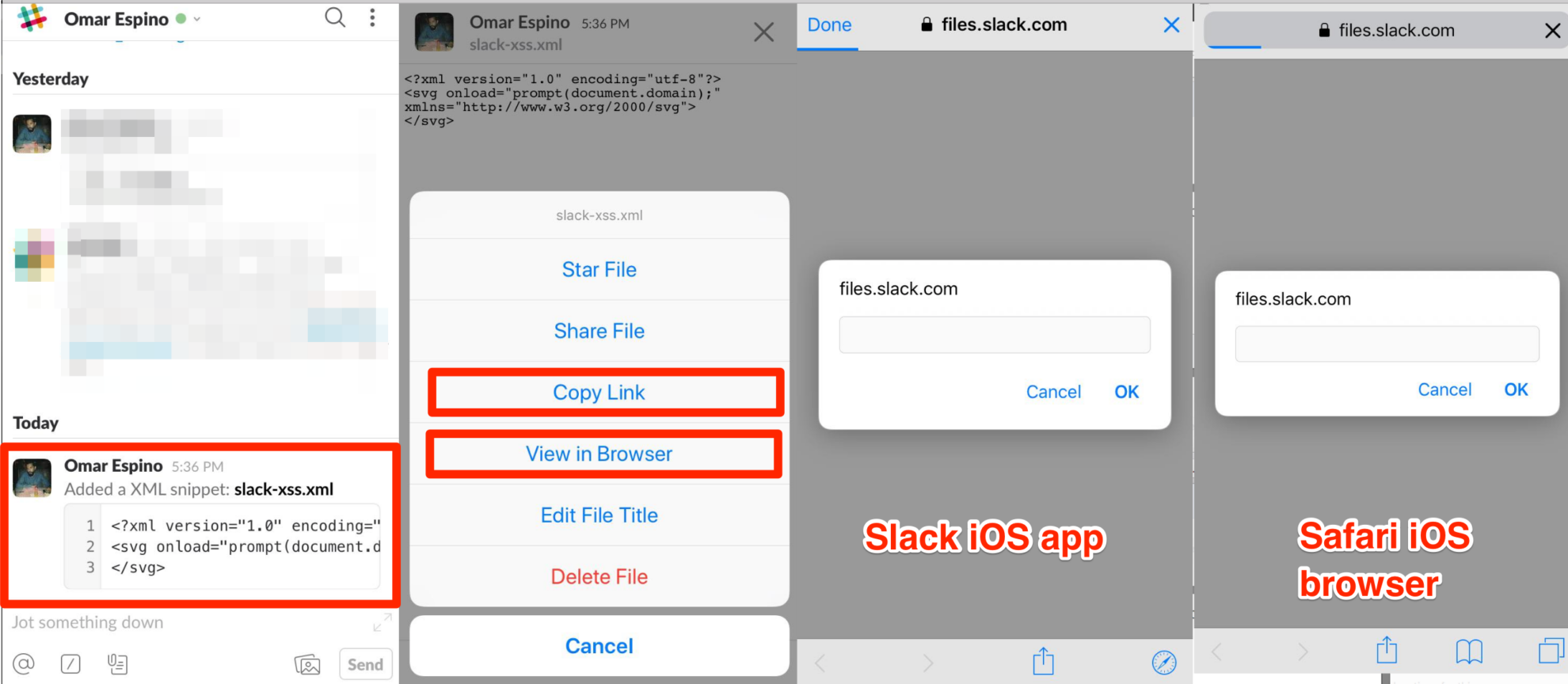

Título: XSS almacenado en https://files.slack.com aplicación iOS / navegadores iOS a través de xml / archivo svg.

Producto / URL: Aplicación Slack iOS / navegadores iOS

Reporte enviado a través del programa hackerone de Slack (extracto del reporte original):

Hola, equipo de seguridad de Slack:

Encontré un XSS almacenado en https://files.slack.com mediante la aplicación de Slack de iOS / navegadores iOS a través de un archivo xml / svg.

Prueba de concepto:

1.- Inicia sesión en Slack y carga un archivo xml con el siguiente contenido en cualquier canal de slack (archivo slack-xss.xml adjunto):

<?xml version="1.0" encoding="utf-8"?>

<svg xmlns="http://www.w3.org/2000/svg">

<script>prompt(document.location)</script>

</svg>

2.- Busca el archivo xml en la aplicación iOS, haz clic en él para abrir la “Vista modo texto” y luego abre la opción “Ver en el navegador” y mira el XSS.

3.- También en la “Vista modo texto” puedes copiar el enlace para acceder rápidamente a ese archivo. (Ten en cuenta que si deseas enviar el enlace en algún canal slack, debes pegar el enlace copiado y agregar un espacio + cadena, por ejemplo, “https://files.slack.com/archivos-pri/XXXXXXXXX-XXXXXXXXX/ slack-xss.xml XSS”.

Algo importante a destacar es: en este momento tienes un ‘enlace mágico’ que apunta directamente al documento XML malicioso.

4.- Al abrir el enlace directamente en Safari de iOS aparece el XSS (si abres el enlace en cualquier navegador iOS como Safari, Firefox, Chrome, Opera, el XSS funciona, solo necesitas iniciar sesión en tu cuenta slack, solo funciona en iOS).

Impacto:

Un XSS almacenado permite que un atacante pueda insertar scripts maliciosos y arbitrarios en una página vulnerable, que luego se ejecutan cuando una víctima visualiza la página.

Entorno:

iPhone 6 – iOS v11.2.5

Safari Última versión

Google Chrome Última versión

Mi espacio de trabajo de slack / cuenta personal

Salón de la fama de Slack (Junio de 2019):

https://hackerone.com/slack/thanks/2019?type=team

Cronología del Reporte:

• 5 de febrero de 2018: Reporte enviado al equipo de Slack

• 13 de febrero de 2018: Recibí un mensaje del equipo de Slack que decía que el error había sido evaluado como nivel Crítico / Alto [High (7 ~ 8,9)]

• 14 de febrero de 2019: Recompensa de $ 1,000 dlls (Si, ¡Casi un año después! w0000t!)

• 5 de junio de 2019: Solucionado por el equipo de Slack